知攻善防-Linux1

一、背景

前景需要:小王急匆匆地找到小张,小王说”李哥,我dev服务器被黑了”,快救救我!!

相关账户密码:

defend/defend

root/defend

挑战内容:

黑客的IP地址 |

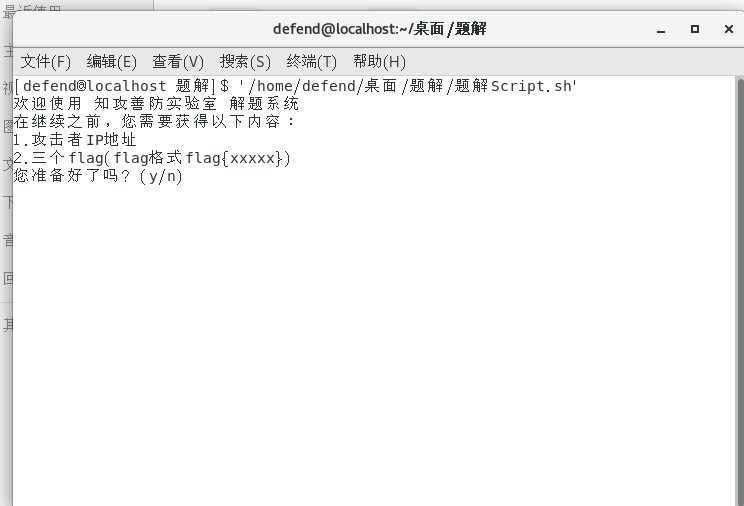

二、flag

flag1

查看历史命令,看看执行过那些命令

直接找到了第一个历史命令

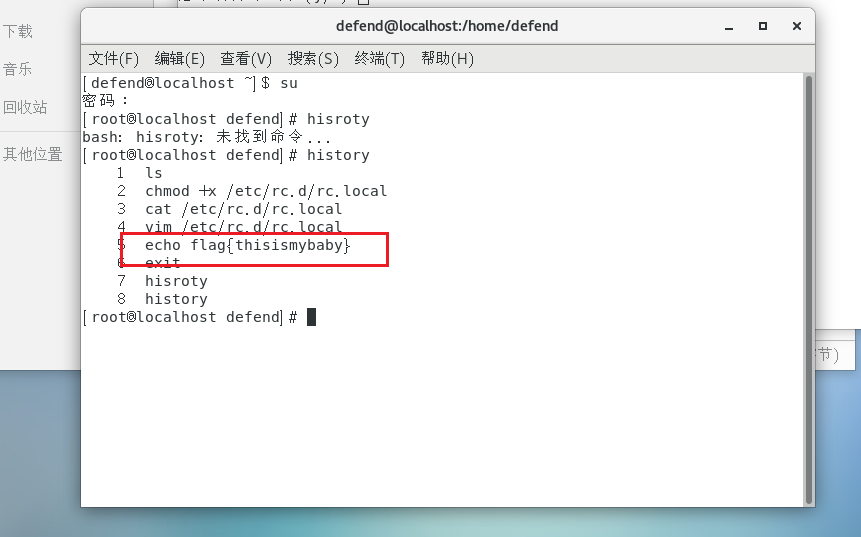

history |

查看历史命令,找到第一个flag

flag{thisismybaby}

、

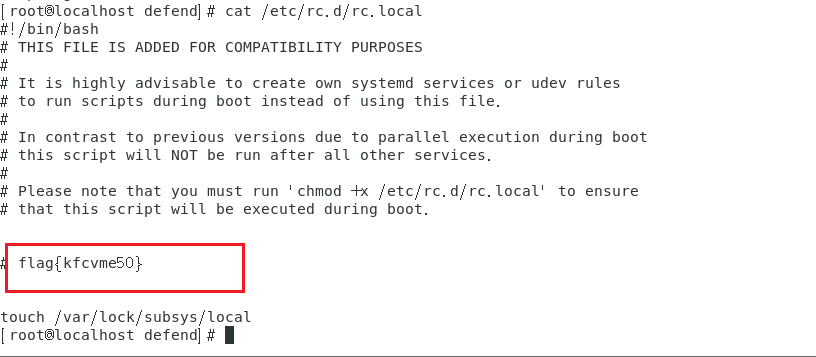

flag2

查看历史命令发现更改过rc.local文件,查看一下,发现第二个flag

flag{kfcvme50}

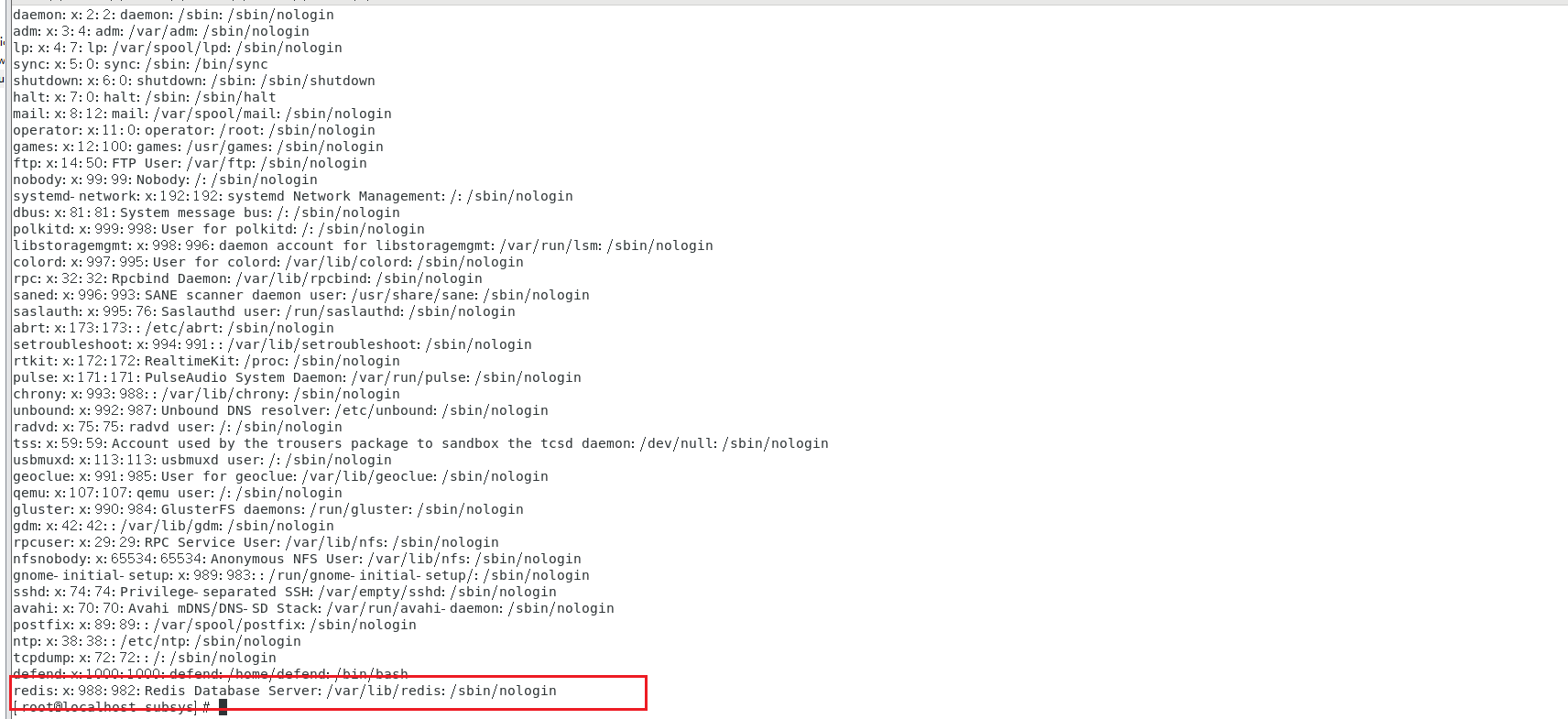

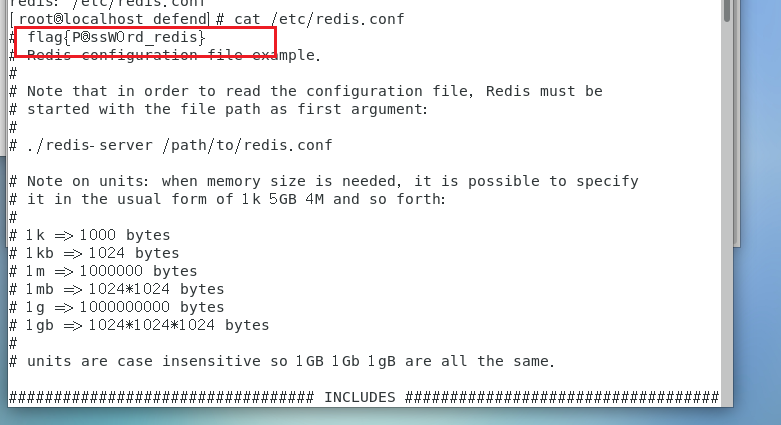

flag3

第三个没什么线索

于是查看有没有新增用户,发现最后一个用户是redis,怀疑使用的了redis

使用命令whereis redis

发现只有一个相关文件,redis.conf

查看这个文件,在第一行发现flag

cat /etc/redis.conf |

flag{P@ssW0rd_redis}

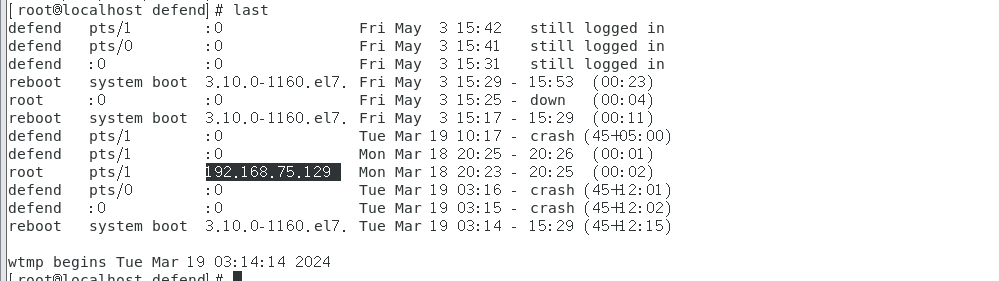

三、IP

查看一下登录成功的记录,发现root登录成功过,ip如下

192.168.75.129

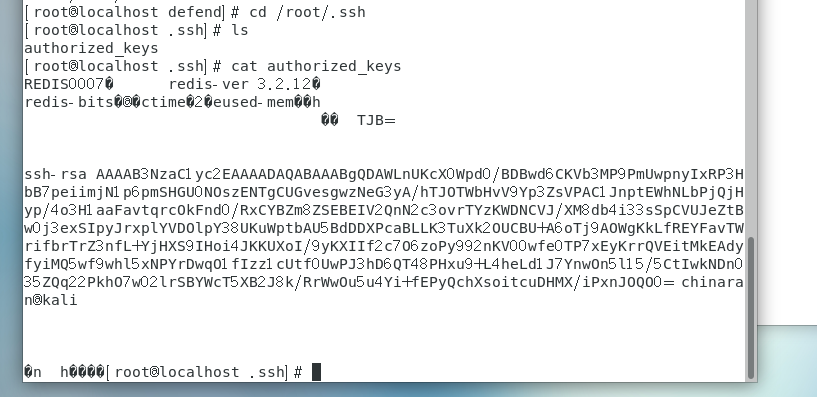

总结:

由于使用了redis,猜测是通过redis未授权打进来的,启动redis服务,发现不用账号密码直接登录,

怀疑有密钥

查看root/.ssh下有没有被写入密钥

发现被写入密钥

推测黑客是通过redis未授权写入ssh密钥进行登录,然后通过写入开机启动文件进行权限维持。